La seguridad web es esencial para proteger tu sitio contra posibles amenazas. Una herramienta valiosa en este sentido es Nikto, un escáner de vulnerabilidades para servidores web. A continuación, te presentamos una guía paso a paso para instalar Nikto en Ubuntu 22.04 y fortalecer la seguridad de tu servidor.

¿Qué es Nikto y qué hace?

Existen muchas herramientas y programas para encontrar vulnerabilidades en sitios web, pero una de las más sencillas y que puedes tener en tu servidor es la herramienta Nikto. Aunque la herramienta Nikto es de las más antiguas, sigue siendo una buena opción, ya que se actualiza regularmente. Esta sencilla y pequeña herramienta comprobará nuestro servidor y nos ofrecerá un informe de las posibles vulnerabilidades encontradas. Vulnerabilidades que podría utilizar para arreglar vulnerabilidades de tu sitio web.

Aunque la herramienta Nikto es muy útil y efectiva, como muchas otras herramientas de escaneo, tiene un gran inconveniente para los hackers, ya que escaneo con la herramienta Nikto no está oculto y no hace nada en secreto. Cualquier sitio web que tenga un sistema de detección de intrusos IDS u otras características y capacidades de seguridad detectará los escaneos con la herramienta Nikto. La razón de esto es que Nikto se creó para no hacer nada en secreto porque desde el principio fue diseñado y creado solo para pruebas de seguridad (¡no intrusión encubierta!).

Prerrequisitos

- Un usuario que no sea root que tenga privilegios de sudo.

Paso 1: Actualiza Ubuntu 22.04

sudo apt update && sudo apt upgradePaso 2: Instalar Perl

Nikto esta creado en Perl, Por lo cual necesitaremos tener instalado Perl. Para instalar Perl utilizaremos este comando:

sudo apt install perl.

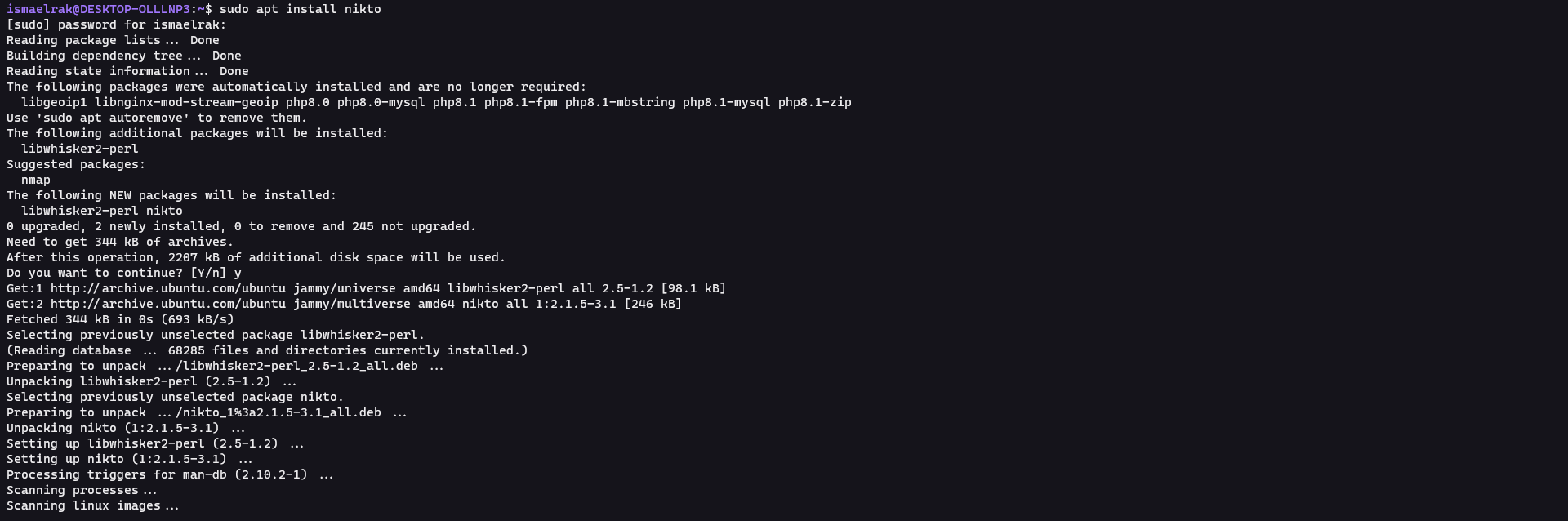

Paso 3: Instalar Nikto

sudo apt install nikto

Comprobamos si la instalación de nikto ha sido exitosa y comprábamos también su versión

nikto

Paso 4: Ejecutar Nikto

Paso 4: Ejecutar Nikto

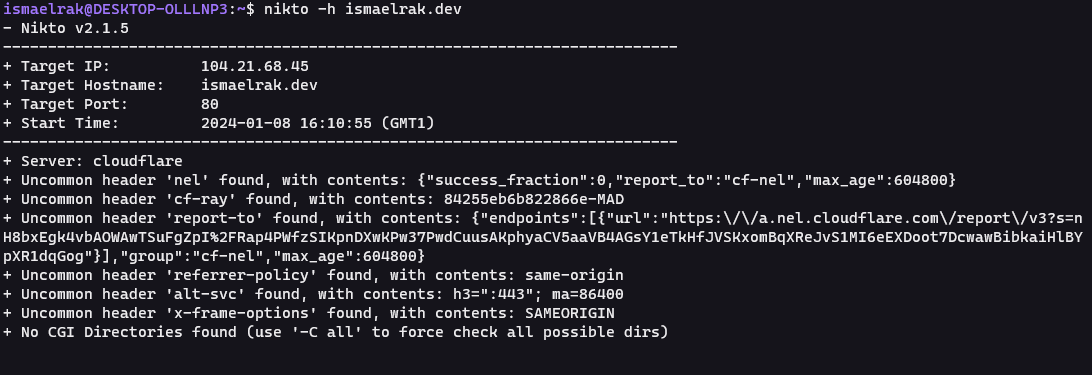

Para ejecutar Nikto, abra un terminal y ejecute el siguiente comando:

nikto -h <La url o ip objetivo>Por ejemplo.

nikto -h www.geekysplace.com

Nikto comenzará a escanear el servidor web objetivo y te informará de cualquier vulnerabilidad o problema de seguridad que encuentre.

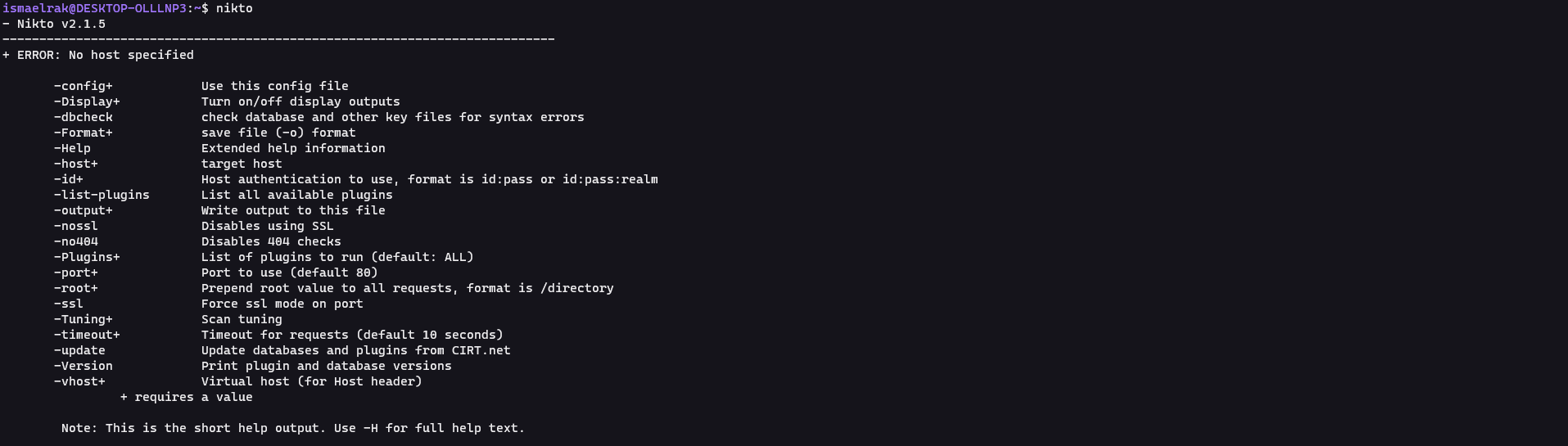

Para personalizar tu análisis, explora las diversas opciones de Nikto con: nikto -h

ismaelrak@DESKTOP-OLLLNP3:~$ nikto -h

Option host requires an argument

-config+ Use this config file

-Display+ Turn on/off display outputs

-dbcheck check database and other key files for syntax errors

-Format+ save file (-o) format

-Help Extended help information

-host+ target host

-id+ Host authentication to use, format is id:pass or id:pass:realm

-list-plugins List all available plugins

-output+ Write output to this file

-nossl Disables using SSL

-no404 Disables 404 checks

-Plugins+ List of plugins to run (default: ALL)

-port+ Port to use (default 80)

-root+ Prepend root value to all requests, format is /directory

-ssl Force ssl mode on port

-Tuning+ Scan tuning

-timeout+ Timeout for requests (default 10 seconds)

-update Update databases and plugins from CIRT.net

-Version Print plugin and database versions

-vhost+ Virtual host (for Host header)

+ requires a value

Note: This is the short help output. Use -H for full help text.

Conclusión

En el arsenal de cualquier desarrollador web o profesional de ciberseguridad, Nikto destaca como una herramienta imprescindible. Su capacidad para descubrir vulnerabilidades y errores de configuración del servidor es invaluable. Realizar escaneos regulares, como los proporcionados por Nikto, puede mejorar significativamente la seguridad de tus servidores web.

Paso 4: Ejecutar Nikto

Paso 4: Ejecutar Nikto